منظمة: الذكاء الاصطناعي يحرم طلاب المدارس من الفهم

عندما يعتمد الطلاب بشكل مفرط على الذكاء الاصطناعي تتراجع العمليات الذهنية

علامات تدل على اختراق أجهزتك الذكية سرًا

بطء الأجهزة أو ضعف شبكة "واي فاي" بسبب استهلاك البرمجيات الخبيثة

جاسوس داخلي.. الذكاء الاصطناعي يتحايل ويتجسس في بيئة العمل

هذه النتائج تبرز تحولا خطيرا في مفهوم المخاطر الداخلية

كيف تحمي نفسك من التلاعب والتضليل وسط طوفان الأخبار والمعلومات والفيديوهات؟

اليوم أصبحنا نعيش في مفارقة معلوماتية غير مسبوقة

تنبيه أمني عاجل لمستخدمي واتسآب.!

هذه الثغرات التي تنفذ تعليمات برمجية من بعد هي أخطر أنواع التهديدات الإلكترونية

كيف تحولت منصة روبلوكس إلى ساحة صيد رقمية؟

تمنح خاصية الدردشة المفتوحة ستارا مثاليا للمفترسين الرقميين

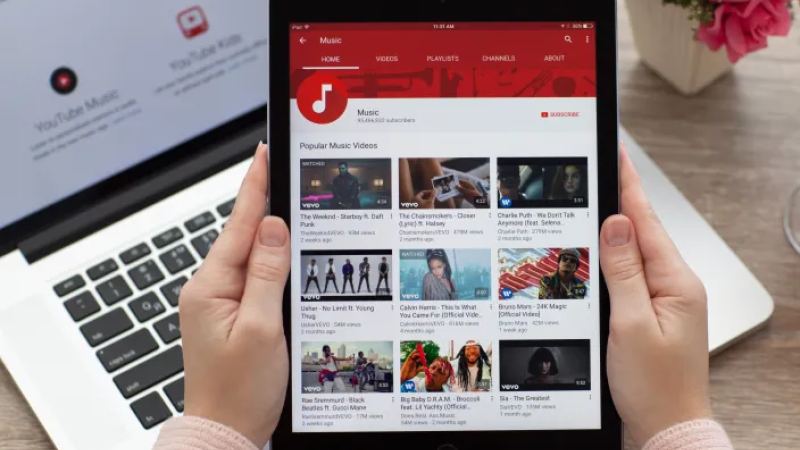

يوتيوب تسهّل على الآباء مراقبة مقاطع الفيديو القصيرة

يمكن للمستخدم العثور على هذه الخيارات في أدوات الرقابة الأبوية في مركز العائلة

تحذير عاجل.. ميزة خفية في Gmail قد تفضح رسائل المستخدمين

تفعيل هذه الميزة تم بشكل خفي في تشرين الأول في 2025،